Mantenimiento de sistemas informáticos

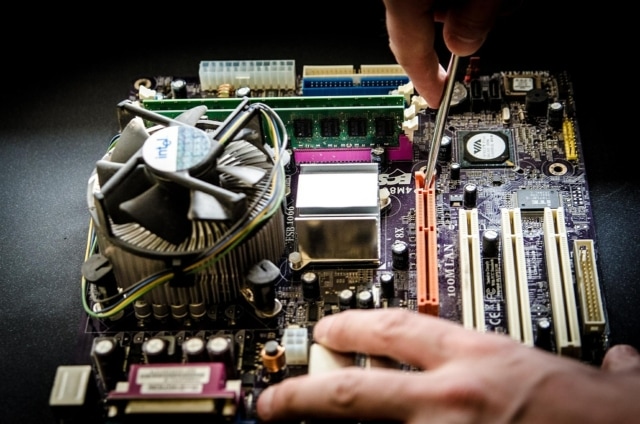

El mantenimiento de sistemas informáticos es un proceso esencial que garantiza el funcionamiento óptimo y la longevidad de los equipos y sistemas tecnológicos en una

MANTENIMIENTO, OUTSOURCING Y SEGURIDAD INFORMÁTICA

El mantenimiento de sistemas informáticos es un proceso esencial que garantiza el funcionamiento óptimo y la longevidad de los equipos y sistemas tecnológicos en una

En la era actual, donde la mayor parte de nuestras actividades diarias dependen de la interacción en línea, la importancia de adoptar medidas de privacidad

¿Qué hacer si se congela mi portátil? Enfrentarse a un portátil congelado puede ser una situación desalentadora, interrumpiendo tu productividad y poniendo en riesgo la

¿Cómo evitar ataques de hackers? En un mundo cada vez más conectado, la seguridad en línea se ha convertido en una prioridad absoluta. Los avances

A medida que nos adentramos en el 2024, nos encontramos en la cúspide de una revolución tecnológica que promete remodelar nuestro mundo de maneras que

A medida que el mundo de la tecnología continúa evolucionando a un ritmo vertiginoso, la demanda de soluciones informáticas compactas, potentes y eficientes ha crecido

En la era digital actual, la velocidad y eficiencia de nuestros dispositivos electrónicos son más cruciales que nunca. Los portátiles, siendo una herramienta esencial tanto

En el vertiginoso mundo de la tecnología, donde la inteligencia artificial se está convirtiendo en una parte integral de nuestras vidas, surge la necesidad de

La tecnología sostenible representa un avance crucial en nuestro continuo esfuerzo por armonizar el progreso humano con el bienestar del planeta. En su núcleo, esta

En la era moderna, la necesidad de soluciones sostenibles y respetuosas con el medio ambiente es más apremiante que nunca. En este contexto, emerge el

En el dinámico mundo de la tecnología informática, el término «overclocking» resuena con entusiasmo entre entusiastas y profesionales por igual. Esta práctica, que implica aumentar

En la era digital actual, la implementación eficiente de soluciones en la nube se ha convertido en un aspecto crítico para el éxito empresarial. Este

En la era digital actual, la implementación de sistemas de inteligencia artificial (IA) en empresas se ha convertido en una estrategia clave para impulsar la

En la actualidad, los servicios de soporte remoto se han convertido en un pilar fundamental para la asistencia técnica en el mundo digital. La capacidad

La transformación digital en PYMEs se ha convertido en un elemento crucial en el mundo empresarial contemporáneo. Las pequeñas y medianas empresas (PYMEs) están adoptando

¿Cómo cancelar la actualización de Windows 11? Por norma general, quienes disfrutan del sistema Windows en su portátil o PC gozan de las actualizaciones automáticas

En la era digital actual, la migración de datos a la nube se ha convertido en un paso esencial para el crecimiento y la eficiencia

Importancia de la ciberseguridad en empresas En la era digital actual, la ciberseguridad para empresas se ha convertido en un elemento crucial para la supervivencia

Importancia de la Inteligencia Artificial y Seguridad Informática En la era digital en la que vivimos, la seguridad informática se ha convertido en una preocupación

En el mundo actual, las redes empresariales se han convertido en una parte integral de las operaciones comerciales. La optimización de estas redes es esencial

Las últimas tendencias en informática están transformando rápidamente nuestro entorno, ofreciendo soluciones innovadoras que prometen cambiar tanto nuestra vida cotidiana como nuestras estructuras laborales y

La revolución tecnológica sigue en auge, sigue extendiéndose rápidamente por todo el mundo. La aparición de las nuevas tecnologías ha supuesto un antes y un

Un Impulso Transformador para la Eficiencia Empresarial Odoo, el sistema de gestión empresarial de código abierto ha dado un paso revolucionario con el lanzamiento de

Las tendencias en servicios de almacenamiento en la nube están redefiniendo la manera en que las empresas gestionan y acceden a sus datos críticos. En

La automatización de procesos se está convirtiendo en un componente fundamental en la gestión de TI, permitiendo a las empresas maximizar su eficiencia operativa y

La ciberseguridad y la seguridad informática son términos que a menudo se utilizan de manera intercambiable. Sin embargo, aunque están estrechamente relacionados, tienen matices distintos

¿Cómo identificar los correos maliciosos? Los correos electrónicos maliciosos son tácticas empleadas por los ciberdelincuentes para engañar a las personas/empresas y obtener información sensible como,

En la era digital actual, las soluciones de software se han convertido en piezas fundamentales para el funcionamiento y crecimiento sostenible de las empresas. La

Microsoft 365 Copilot representa una solución de mejora de productividad concebida para impulsar la eficiencia y la creatividad en entornos empresariales. Mediante la combinación de

El software A3 emerge como una herramienta esencial para elevar el desempeño de las organizaciones. Basado en el método A3, este enfoque sistemático para la

¿Qué es Chat Bing para empresas? Chat Bing es una inteligencia artificial desarrollada por Microsoft que se utiliza para interactuar con los usuarios en una

El mundo laboral ha experimentado un cambio sin precedentes en los últimos años, impulsado principalmente por la necesidad de adaptación ante circunstancias globales imprevistas como

La sociedad en general tiene la tendencia a confundir los términos CRM y ERP. Ambos softwares son destinados a la gestión empresarial, pero estas herramientas

La seguridad informática es un tema cada vez más importante a medida que el mundo se vuelve más digital. Los ciberataques son cada vez más

Gestionar a tus clientes de manera efectiva es crucial para el éxito de cualquier empresa. Un sistema CRM (Customer Relationship Management, por sus siglas en

Principales pasos para implementar un ERP Existen muchos motivos por los que implementar un ERP en tu negocio es una sabia decisión. Este tipo de

El outsourcing tecnológico permite que todas aquellas labores y procesos relacionados con la tecnología de la empresa sean externalizados. En otras palabras, un proveedor especializado

Las pantallas digitales publicitarias son cartelería digital que transmite un mensaje publicitario. Dicho mensaje puede estar relacionado con un servicio o un producto de una

Actualmente, los gestores, los gerentes, los managers, deben enfrentarse a entornos totalmente cambiantes, o lo que es lo mismo, a los famosos entornos VUCA. Una

Odoo es un ERP (sistema de gestión empresarial) de código abierto que ofrece una amplia gama de aplicaciones integradas para ayudar a las empresas a

Un ERP Online es un software, programa o conjunto de ellos cuya misión es planificar las operaciones internas de mayor relevancia de un negocio. Este

El mundo digital ofrece innumerables ventajas a todo tipo de empresas, pero también infinidad de retos y desafíos que han de saberse enfrentar satisfactoriamente. ¿Qué

Claves de un presupuesto informático Optimizar y/o controlar el presupuesto informático es una gran prioridad para las empresas que no debe pasarse por alto. Cualquier

¿Buscas una empresa de outsourcing TI que actúe bajo tu marca? Las empresas, independientemente de su sector, tienen una labor clave: sacar a flote el

La implementación de un sistema ERP (Enterprise Resource Planning) puede ser una tarea compleja, pero con una buena planificación se pueden minimizar los riesgos y

¿Tienes problemas con la cobertura de Internet? ¿Las páginas del navegador cargan lentamente? La mala calidad de la señal Wifi puede ser uno de los

Los ERPs son grandes aliados tanto para automatizar como para gestionar todas aquellas tareas de tu negocio. Se presentan como una opción realmente interesante para

Los datos resultan indispensables para el correcto funcionamiento de cualquier empresa. Una gestión de los datos efectiva resulta crucial para alcanzar el éxito en cualquier

La selección de un ERP (Enterprise Resource Planning) es un proceso importante y requiere un análisis cuidadoso de los requisitos específicos de tu empresa. Aquí

El mantenimiento tecnológico ha pasado a convertirse en base para la seguridad de cualquier tipo de dispositivo. El mantenimiento informático tiene la misión primordial de

La implementación de un sistema ERP (Enterprise Resource Planning) en una empresa puede proporcionar muchos beneficios. Beneficios de instalar un ERP Algunas de las razones

La tecnología se ha convertido en una gran aliada para cualquier empresa que desea crecer. El outsourcing tecnológico es indiscutiblemente en una clara solución para

¿Qué es Chat GPT? ¿En qué consiste exactamente? Es indiscutible que Chat GPT está en boca de todo el mundo, ya que ha conseguido revolucionar

¿Qué es hardening? ¿En qué consiste? El hardening consiste en endurecer el sistema con el objetivo de disminuir o evitar los peligros y amenazas informáticas.

¿Los dispositivos son una amenaza o una ventaja para los pequeños de la casa? El nacimiento del control parental no es un mero capricho, es

¿Qué es el doxing? ¿Qué es el doxing? El doxing consiste en la revelación de información personal de manera online de una persona. Dicha información

Llevar a cabo un adecuado mantenimiento de tus equipos es crucial para conseguir alargar su vida útil y evitar renovarlos antes de lo deseado. Aunque

En un mundo meramente digital como el actual es importante conocer qué significa encriptar, especialmente en el ámbito empresarial. Encriptar o cifrar es un procedimiento

Crear contraseñas seguras es la mejor manera de proteger tu información personal y evitar que los ciberdelincuentes accedan a tu cuenta. Lamentablemente, un alto porcentaje

¿Qué es Disaster Recovery? ¿Qué significa exactamente? Disaster Recovery es un concepto que hace referencia a aquel procedimiento concreto o determinado para poder recuperar todas

Anualmente, millones de personas de todos los rincones del mundo se ven afectadas por la suplantación de identidad en internet. Saber qué es exactamente la

La clave de seguridad de red, también conocida como contraseña de Wifi, es el código que permite conectar tu ordenador o dispositivo a una red

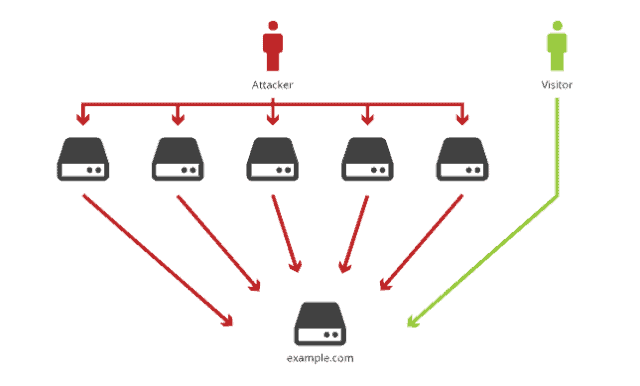

Fases de un ciberataque ¿Conoces las fases de un ciberataque? Particulares y empresas se encuentran expuestos a ser víctimas de un ciberataque prácticamente a diario.

¿Qué es un partner tecnológico? Un partner tecnológico es una empresa que da apoyo a proyectos y ofrece soluciones informáticas. Todo de manera externa, gracias

¿Necesitas saber cómo formatear el PC en Windows 10? A pesar de lo que muchos usuarios puedan pensar, formatear ordenador windows 10 es un procedimiento

¿Te gustaría saber cómo hacer copia de seguridad en la nube? Aunque la nube existe desde hace más de una década, no ha sido hasta

En la última década, el Fraude del CEO ha ido adquiriendo una mayor relevancia, poniendo en riesgo a numerosas empresas de todos los sectores. De

Si has llegado hasta aquí es porque muy posiblemente te estés preguntando RGPD qué es. La privacidad de los datos personales nunca había jugado un

¿Qué es y cómo funciona Active Directory? Significado de Active Directory (AD) o Directorio Activo es una herramienta desarrollada por Microsoft para proporcionar servicios de directorio

Aún apenas se está implementado el 5G y ya estamos hablando de la nueva tecnología 6G. Esta tecnología, está prevista que llegue a nuestras vidas

Para definir Cloud Computing, o “computación en la nube” podríamos decir que es una tecnología que ofrece servicios de acceso remoto a procesamiento de datos,

En la actualidad ya convivimos con multitud de dispositivos u objetos cotidianos que disponen de una identificación por radio frecuencia, como la tarjeta de transporte

Herramientas útiles que quizá desconoces de Microsoft 365 Todos hemos oído hablar de Microsoft Office, de Office 365 o de Microsoft 365, alguna vez. Y

El aumento en los últimos años de aparatos electrónicos que utilizan conectividad de red inalámbrica es bestial y por tanto, se hace cada vez más

¿Qué es la Ingeniería social? El concepto de ingeniería social surge originalmente de la filosofía en el año 1945, de la mano de Karl Popper,

Los antivirus son programas indispensables en cualquier entorno informático, ya que nos protegen de software malicioso creado para todo tipo de males, tales como suplantar

Conoce la importancia de mantener el software actualizado. Cuántas veces hemos visto en el dispositivo móvil de algún amigo o familiar, las aplicaciones sin actualizar

¿Cuántas veces nos hemos encontrado la situación donde nuestro PC o portátil se apagaba o se congelaba debido al exceso de calor que emanaba de

Últimamente estamos escuchando y en el peor de los casos, sufriendo ataques informáticos que están perjudicando el funcionamiento de empresas y de servicios que utilizamos

¿Y por qué empieza así este post? Porque vamos a hablar de las empresas que apostaron por la tecnología, en la que los trabajadores no

El código malicioso es lo que vulgarmente conocemos como virus o malware. Las empresas destinan un gran esfuerzo en luchar contra estas amenazas, por eso

Los AP o WAP (Access point o Wireless Access point) También conocidos como puntos de acceso. Son dispositivos para establecer una conexión inalámbrica entre equipos

El snapshot se le conoce de muchas formas y en ocasiones se confunde con otros sistemas de seguridad como las backups. Las snapshot, también denominadas

Seguro que a muchos de nosotros nos suena que es un NAS, Pero nos perdemos en el momento que hablamos de DAS y SAN. Lo

Descargar software ilegal tiene consecuencias más allá de las legales. Incluso cuando nunca tengas un problema con la ley, desempeña unos riesgos de los que

Debido a que suele haber mucha confusión por parte de los usuarios entre los hackers y crackers, hemos querido desarrollar este artículo con el objetivo de explicaros sus

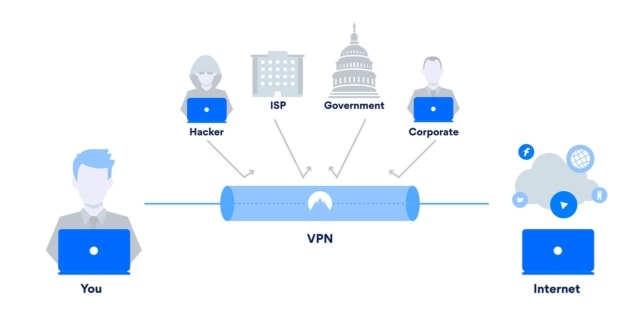

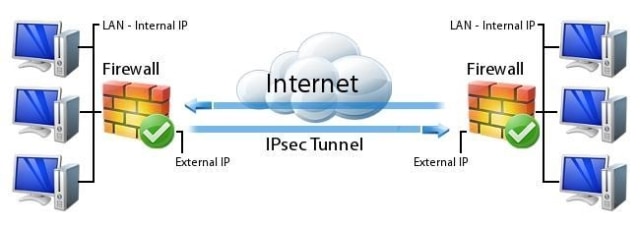

Los VPN pueden ser unos grandes aliados en tu día a día ya que gracias a ellos puedes conectarte a una red publica sin que

¿Qué es un contrato informático? Se puede definir el contrato de mantenimiento informático como un servicio en el que un cliente puede tener a su disposición servicios

La transformación digital está en boca de todos, por eso desde YMANT os traemos las claves de que procesos y tecnologías abarcan la digitalización. Lo

Las killers apps son aplicaciones que pueden ser decisivas para algunas personas a la hora de comprar un equipo por el simple hecho de disponer

Externalizar la informática ¿Por qué cada vez más empresas apuestan por ello? Externalizar la informática o el Outsourcing-informatico puede definirse como la subcontratación de terceros para que realice funciones

Los avances tecnológicos han hecho que ahora los emprendedores y los negocios pequeños tengan muchas ventajas en el momento de renovar los equipos de una

Es probable que hayas escuchado hablar sobre las ventajas que representa el uso de Windows Autopilot pero puede que aún no sepas muy bien en

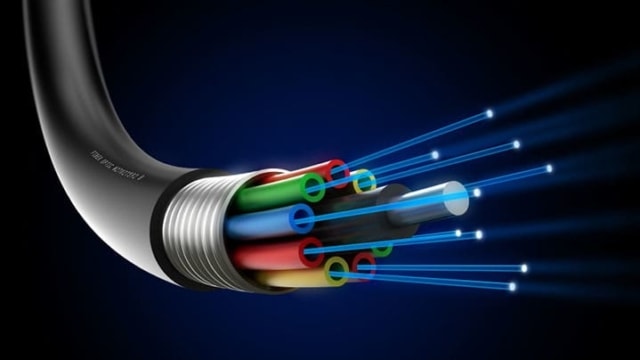

La quinta generación de tecnología para telefonía móvil, también conocida como 5G, está llamada a revolucionar las redes. Se trata de lo que vendrá a

El Instituto de Ingeniería Eléctrica y Electrónica (IEEE, por sus siglas en inglés) definió dentro del estándar 802.11 las normas de funcionamiento de una red

En seguridad informática se considera un ataque de denegación de servicio el uso de diferentes técnicas con la intención de hacer que un servicio no

Cuando nuestra empresa mueve muchos de sus servicios (correo electrónico, almacenamiento de ficheros, telefonía IP, etc.) a proveedores en la nube resulta en una gran

El pasado 16 de Noviembre de 2017 la Asociación de Jóvenes Empresarios de Valencia (AJEV) celebró la edición del Premio Joven Empresario 2017, en un

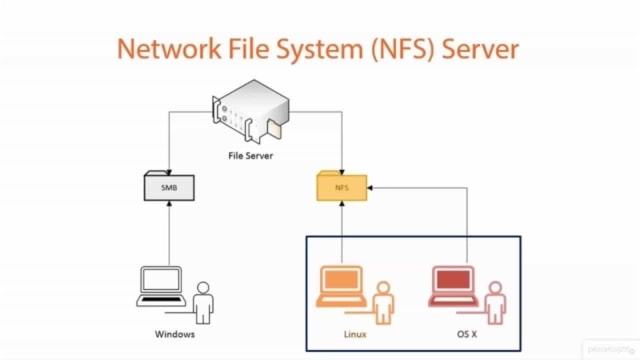

El protocolo NFS (del inglés Network File System) fue diseñado para permitir sistemas de archivo distribuido en entornos de red local.

El almacenamiento en la nube para empresas ofrece numerosas ventajas y oportunidades. Permite a las empresas almacenar sus datos y permite a los empleados acceder

Como hemos visto los sistemas de monitorización nos permiten tener información real, y no sólo intuiciones, del comportamiento de todos nuestros servicios y de la

Hoy en días las comunicaciones y la conexión a Internet se ha convertido en una necesidad de primer orden para la gran mayoría de empresas

La criptografía (palabra derivada del griego compuesta de los axiomas criptos (oculto) y grafé (escritura)) se consideraba tradicionalmente como el conjunto de técnicas que, dentro

El mundo tecnológico es proclive a la utilización de diferentes siglas para denominar los distintos conceptos que se utilizan. Estas siglas suelen generarse a partir

Los contratos de renting facilitan la adquisición y gestión de la infraestructura informática de cualquier empresa pero son especialmente interesantes para las PYMES por la

El acrónimo «LAMP» es utilizado en el mundo de Internet para definir un sistema software completo para el montaje de un servidor de páginas web.

El funcionamiento básico de un proxy de navegación, al igual que los proxys en general, consiste en ser intermediario entre los ordenadores clientes y los

Sniffers, captación de información y tráfico en redes ¿Qué es sniffing o un sniffer? En informática se utiliza la palabra inglesa sniffer para identificar aquellos sistemas

Cableado estructurado, ¿qué es?. La definición teórica del cableado estructurado sería el tendido de cables de par trenzado en el interior de un edificio con

Ventajas de uso híbrido de Microsoft Azure Para los clientes que usan Windows Server con Software Assurance, puede llevar sus licencias de Windows Server locales

Cada vez es más habitual que las empresas, sobre todo las PYME, deleguen una parte de su infraestructura tecnológica, ya sea de almacenamiento en disco

¿Domótica en la oficina? La domótica es la automatización de un espacio para conseguir una mejora calidad de vida. Hace unos cinco años se pensaba

Plan de recuperación ante desastres Un plan de recuperación ante desastres, conocido por las siglas inglesas DRP (Disaster Recovery Plan), es un documento que incluye

Hay una máxima que dice que la información es poder. La información de nuestra empresa (contabilidad, facturación, contactos, contratos, etc.) es muy sensible por lo

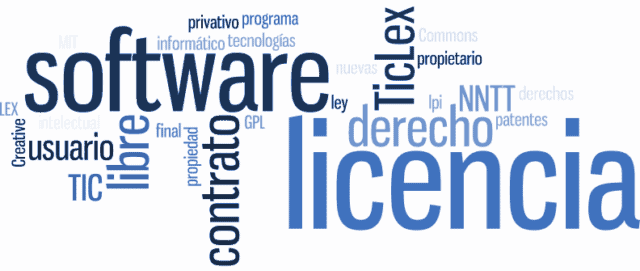

Las licencias de software son en esencia un contrato entre el titular de los derechos de un software, ya sea por ser el autor o

La definición teórica de una base de datos es bastante poco agraciada: una base de datos es todo conjunto de datos pertenecientes a un mismo

Existen dos grandes bloques de direccionamiento IP: el privado, que utilizamos dentro de la empresa, y el público, que es que se utiliza en Internet.

Hoy en día casi cualquier empresa, por pequeña o tradicional que sea, se apoya en gran medida en los sistemas informáticos. Incluso las profesiones más

En el mundo de la informática se denomina sistema operativo al programa, o conjunto de ellos, que gestiona los recursos físicos de un sistema informático

Aviso sobre Cookies en las webs Seguro que navegando por Internet te has encontrado, sobretodo en las páginas españolas, un aviso en el que se

DMZ una red desmilitarizada En seguridad informática se utiliza la expresión «zona desmilitarizada», más conocida por las siglas inglesas DMZ (DeMilitarized Zone), a una red local

La importancia de las copias de seguridad en su empresa Cuando se trata de la protección de los datos empresariales, las copias de seguridad desempeñan

Hosting Remoto No todas las empresas tienen los recursos, ya sean físicos o de personal, necesarios para montar sus servicios publicados en Internet en su

Auditoría de Seguridad Informática. ¿Qué es?. Una auditoría de seguridad informática (al igual que las de estado financiero), busca analizar la información de los sistemas informáticos para

¿Qué es el redireccionamiento IP? La gran red que conocemos como Internet es en realidad la unión de redes de menor tamaño de tal forma

Wikis en el negocio Aunque la mayoría de las personas que han oído hablar de la Wikipedia tan sólo conocen el hecho de que pueda

¿ Qué es un hacker ? Aunque muchas veces son mencionados en películas, series e incluso en los informativos generalistas el concepto de «hacker» suele ser

Email: SMTP – POP3 Usamos el correo electrónico todos los días. Se ha convertido en un medio de comunicación imprescindible para realizar nuestro trabajo y

¿Prudencia o imprudencia? En el mundo de los servicios hay una máxima, que probablemente sea utilizada en muchos más sectores, que dice “Si funciona no

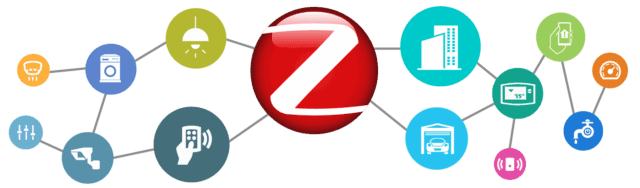

¿ ZIGBEE ? Aunque la red inalámbrica más famosa y conocida sea Wi-Fi no es la única especificación diseñada para las comunicaciones sin cables.

Todos estamos acostumbrados a llevar nuestro coche a revisión cada año o determinado número de kilómetros recorridos. Además vemos lógico cambiar el aceite del motor

Aunque cuando pensamos en una pequeña empresa o negocio solemos dejarnos llevar por el cliché de una pequeña tienda de pueblo con su escaparate y

Cuando el mundo de los negocios entró en Internet cambió el paradigma de esta red inicial. Internet dejó de ser una red que permitía la

Como vimos en una entrada anterior la virtualización de sistemas ha tenido un gran auge en los últimos años y parece una tendencia que va

En el sector de las tecnologías de la información, es común aplicar el dicho «si funciona no lo toques«, lo que implica tener sistemas operativos

Cada día se detectan fallos de seguridad y bugs en aplicaciones y sistemas operativos. El mundo de la seguridad informática y la caza de fallos,

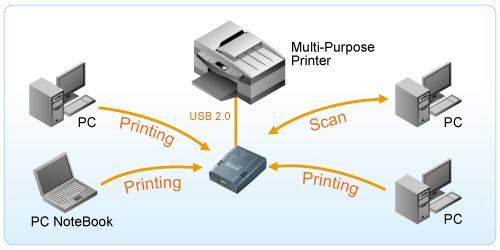

Cuando nuestra empresa empieza a crecer en número de usuarios y ordenadores suelen incrementarse también el número de impresoras que utilizamos: ya sea por la

Se denomina TPV, Terminal Punto de Venta, a los sistemas informáticos que permite la gestión de todo el proceso de venta. Así pues, aunque antes

¿Vas a abrir una nueva sucursal de tu negocio? ¡Enhorabuena! Si has decidido invertir en ampliar el negocio es que hay bastantes opciones de que

¿Qué es el NAT y para qué sirve? El sistema NAT (Network Address Translation) es el que permite la comunicación entre redes de datos cuyas

Salvo que tu empresa tenga tan solo dos ordenadores y una impresora seguramente tendrás una habitación, o al menos un rincón, al que podemos denominar

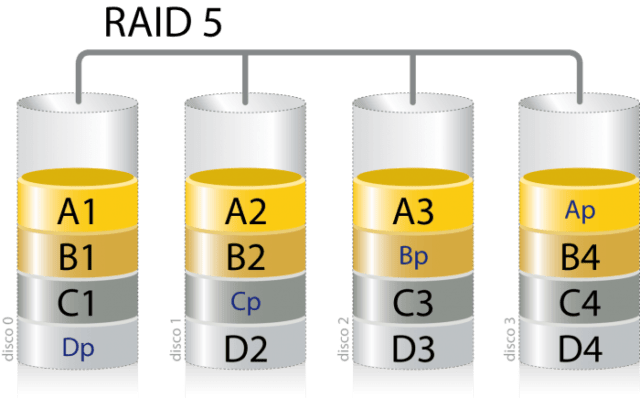

En un artículo anterior vimos la conveniencia de utilizar cabinas de disco externas para poder asegurar mayores niveles de redundancia a nuestra información. Esta mayor

Hace años para poder tener una alta capacidad de almacenamiento en disco en nuestros servidores corporativos la única opción era instalar una cabina de discos

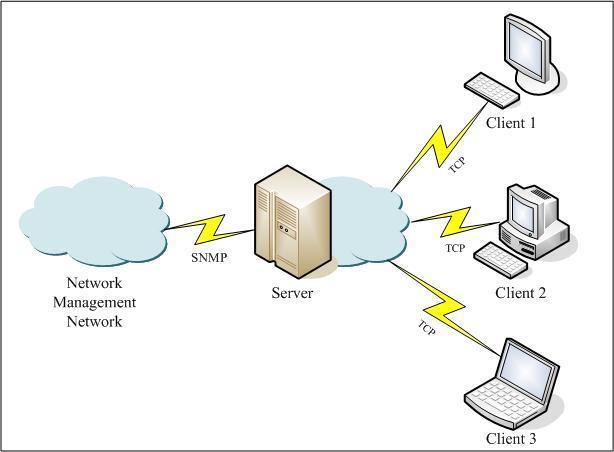

El protocolo SNMP (Simple Network Management Protocol) permite el intercambio de información entre dispositivos. Si bien inicialmente se desarrolló pensando en la gestión de equipos

Como ya vimos en la entrada dedica a los proxys de navegación, es importante administrar el ancho de banda de nuestra conexión a Internet para

Que nuestra empresa empiece a recibir muchas llamadas de clientes suele ser una buena noticia, salvo que sean para quejarse. Este aumento de llamadas puede

La mayoría estamos acostumbrados a utilizar servicios de almacenamiento en la nube (Dropbox, Mega, Google Driver, etc.) en nuestra vida personal, pero su uso en

Se entiende por housing al servicio de alquiler de un espacio físico en Centro de Procesos de Datos de tal forma que los equipos que

Una de las tareas más incomprendidas de una empresa de servicios informáticos es el control del inventario de equipos informáticos de los clientes. Se trata

Las empresas con varios trabajadores, por su propia forma de funcionamiento, necesitan centralizar servicios en unos servidores dedicados que permitan compartir la información entre los

Un bug es un error o fallo en el software que desencadena un resultado no esperado. La aparición de un bug no implica que el

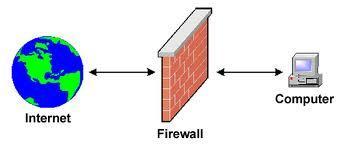

Un cortafuegos (más conocido como firewall, en inglés) es una parte de la red que está diseñado para bloquear los accesos no autorizados mientras que

Cuando una empresa comienza a crecer en número de trabajadores, se vuelve evidente la necesidad de contar con una sala específica para las reuniones. Estas

Estamos acostumbrados a utilizar sistemas de mensajería instantánea en nuestra vida privada, pero pocas empresas aprovechan estos sistemas para mejorar la eficiencia en el trabajo

¿Qué son las redes cableadas? Son redes físicas que se conectan mediante nodos y cables de datos y son muy comunes en lugares como hogares,

En vista del crecimiento de nuestra empresa y la incorporación de más personal y equipamiento, surge la necesidad de contar con más espacio físico para

Una forma de minimizar el coste de la infraestructura informática que toda empresa necesita es el renting informático. La tecnología avanza a grandes pasos y

Queremos hacer un pequeño repaso y dejar una pequeña huella de algunos de los sitios que han hecho eco de la repercusión y del crecimiento

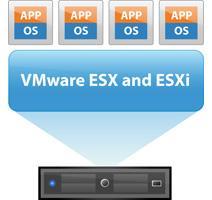

ESXi 5 permite ser instalado desde un USB booteable, aunque normalmente se instala desde un CD-ROM cuando se trata de pocos Host. Para instalar ESXi

Antes de explicar como se instala un servidor con ESXi (Hypervisor), es importante conocer los requisitos y su compatibilidad con el hardware. Hoy en día, es

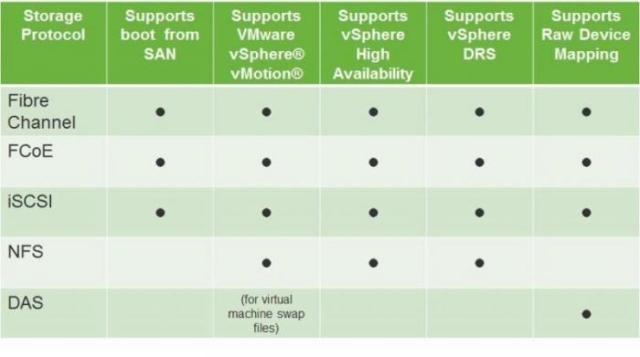

Actualmente, en VMware vSphere, contamos con 5 tipos de almacenamiento soportados, como se muestra en la tabla adjunta, cada uno con funcionalidades diferentes. En el

Hace poco hablamos de cuando contratar un mantenimiento informático, pero ¿en que consiste un mantenimiento informático a ordenadores y cómo puedo hacerlo? Básicamente, en el

Hoy vamos a hablar de esta palabra que a lo largo de esta última década, ha ido adquiriendo mas fuerza e importancia tanto en una

¿Qué significa CIO en una empresa? El CIO (Chief Information Officer o Director de Sistemas de la Información), desempeña un papel fundamental en